Le broyage sécurisé de données repose sur un principe simple : rendre physiquement impossible toute reconstitution. On ne parle pas d’effacement logique, mais bien de destruction mécanique complète, conforme à des normes strictes comme la DIN 66399.

Comprendre le broyage sécurisé de données

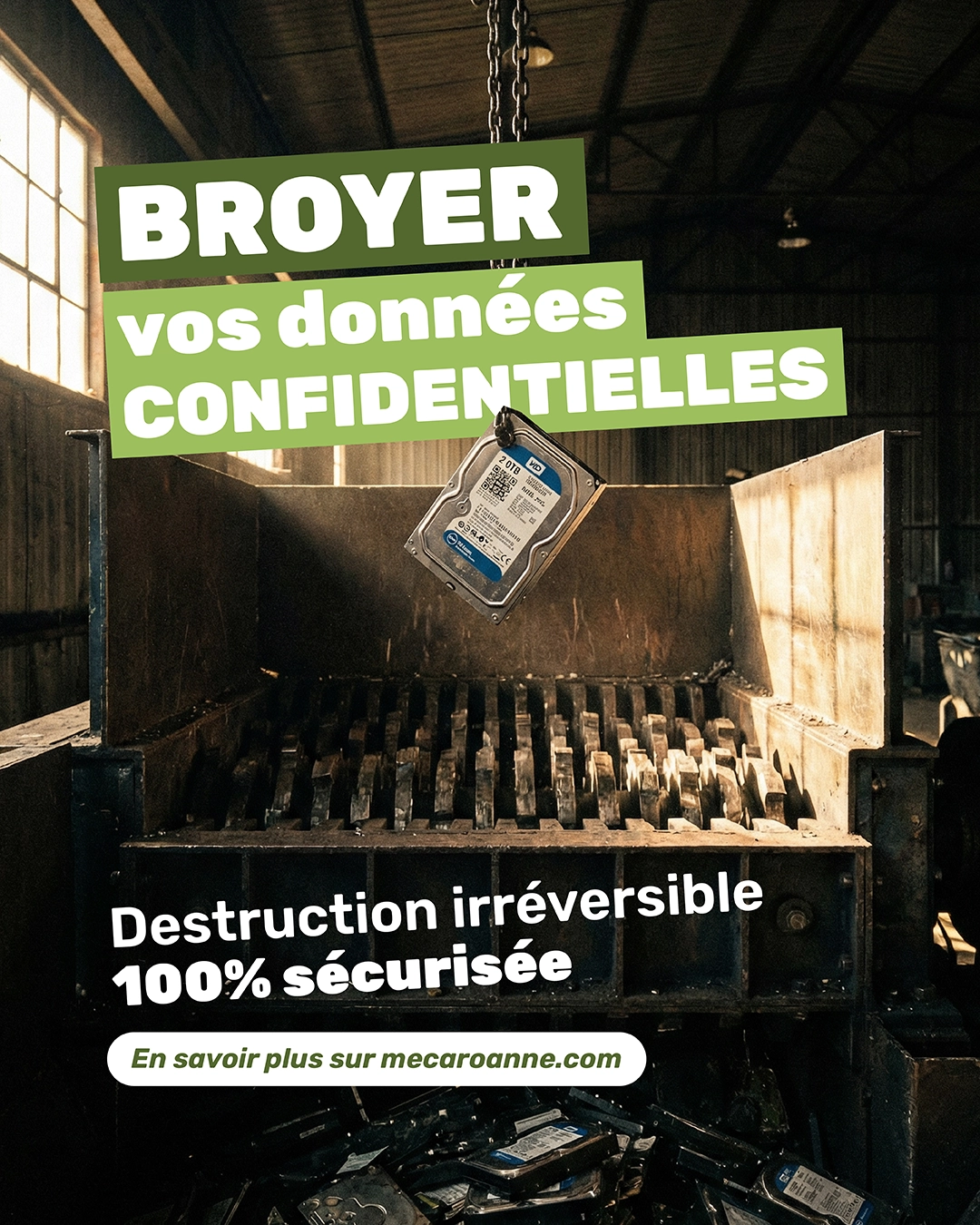

Le broyage sécurisé de données consiste à fragmenter un support (HDD, SSD, bandes magnétiques, cartes électroniques) en particules suffisamment petites pour empêcher toute récupération.

La norme allemande DIN 66399, aujourd’hui référence en Europe, définit plusieurs niveaux de sécurité. Pour les disques durs, on parle notamment des classes H avec des niveaux allant jusqu’à H-7. À ce niveau, les fragments doivent atteindre une taille extrêmement réduite, garantissant l’impossibilité de reconstituer les plateaux ou les puces mémoire.

Concrètement, cela signifie :

- destruction totale des plateaux magnétiques,

- rupture des cartes électroniques,

- fragmentation homogène,

- traçabilité du lot traité.

On ne laisse aucune zone “intacte”.

Méthodes de destruction physique

Trois grandes approches existent :

- Effacement logiciel sécurisé (limité, dépend du support).

- Démagnétisation, efficace sur supports magnétiques mais inopérante sur SSD.

- Broyage mécanique, seule méthode universelle.

Le broyage industriel reste la solution la plus fiable pour la confidentialité de vos données. Des équipements spécialisés permettent d’atteindre des tailles de particules compatibles avec les exigences H-3, H-4 ou H-5 selon la DIN 66399. À titre d’exemple, certains systèmes réduisent les supports en fragments inférieurs à 20 mm², voire bien moins pour les niveaux les plus élevés.

Cette réduction granulométrique est essentielle : plus le fragment est petit, plus la récupération est techniquement irréalisable.

Avantages pour les entreprises

Les bénéfices sont très concrets :

- Suppression définitive du risque de récupération.

- Conformité RGPD démontrable.

- Réduction volumique importante des déchets.

- Intégration dans une filière de recyclage.

D’après la CNIL, l’entreprise reste responsable des données jusqu’à leur destruction effective. En cas de fuite liée à un support mal traité, la responsabilité juridique est engagée.

Le broyage sécurisé de données apporte donc :

- une preuve matérielle de destruction,

- un certificat traçable,

- une réduction des risques financiers et réputationnels.

Technologies de destruction industrielle

Broyeurs à rotors dentés

Les broyeurs à rotors dentés sont particulièrement adaptés aux supports électroniques.

Leur principe :

- deux rotors synchronisés,

- dents usinées haute résistance,

- couple élevé pour pénétrer les coques métalliques.

Ils permettent :

- une fragmentation homogène,

- un contrôle précis de la granulométrie,

- un traitement de volumes importants.

Pour des entreprises gérant des flux réguliers (data centers, services IT, industrie), cette capacité est essentielle. On parle de traitement par centaines ou milliers d’unités par jour, selon la configuration.

Concasseurs et déchiqueteurs

Dans certaines configurations, un pré-broyage peut être combiné à un concassage secondaire afin d’atteindre un niveau H-7.

Le schéma typique peut inclure :

- Déchiquetage primaire.

- Broyage secondaire.

- Séparation matière (acier, aluminium, composants).

Cette approche multi-étapes garantit : une sécurité maximale, une valorisation matière optimisée et une réduction significative du volume initial.

Le déchet devient alors une ressource recyclable, sans compromis sur la sécurité.

Conformité et réglementation

Le RGPD impose que les données personnelles soient détruites de manière irréversible lorsqu’elles ne sont plus nécessaires.

La norme DIN 66399 apporte un cadre technique précis :

- Classification par type de support (P, O, T, H…).

- Définition des tailles maximales de particules.

- Niveaux de sécurité adaptés à la sensibilité des données.

Pour un disque dur contenant des données sensibles, un niveau H-4 ou H-5 est généralement recommandé.

En pratique, une entreprise sérieuse doit pouvoir fournir :

- un certificat de destruction,

- un suivi des numéros de série,

- une procédure documentée,

- un contrôle d’accès au processus.

Sans cela, la conformité reste théorique.

Conclusion

La destruction sécurisée de données confidentielles par broyage industriel répond à une exigence claire : rendre toute récupération impossible. Face aux obligations RGPD et aux standards comme la DIN 66399 (niveaux H-3 à H-5), seule une destruction mécanique normée apporte une garantie réelle.

Le broyage sécurisé de données combine :

- sécurité technique,

- conformité réglementaire,

- performance industrielle,

- valorisation environnementale.

Pour les secteurs exposés — industrie, défense, médical, environnement — il ne s’agit plus d’un choix stratégique, mais d’un standard de protection indispensable. Pour toute demande de renseignements, contactez-nous

Questions fréquentes

Pourquoi le broyage sécurisé de données est-il plus fiable qu’un simple effacement logiciel ?

Un effacement logiciel peut être contourné. Des outils spécialisés permettent parfois de récupérer des données supprimées ou formatées.

Le broyage sécurisé, lui, détruit physiquement le support. Plus de disque, plus de données exploitables. Pour les entreprises soumises au Règlement général sur la protection des données, c’est la solution la plus sûre : destruction irréversible, zéro risque de récupération.

Quels types de supports peuvent être broyés ?

Ce n’est pas limité aux disques durs.

Le broyage sécurisé s’applique aux :

- HDD

- SSD

- bandes magnétiques

- cartes électroniques

- supports industriels spécifiques

Le broyage est-il compatible avec une démarche environnementale ?

Oui. Après fragmentation :

- les métaux sont triés

- les composants sont valorisés

- le volume est réduit

Selon l’Agence de la transition ecologique, le recyclage des déchets électroniques réduit l’impact carbone lié à l’extraction de nouvelles matières premières. On protège les données et on valorise les matériaux.

Quels critères analyser avant de choisir une solution ?

Concrètement, regardez :

- Capacité de traitement (kg ou tonnes/heure)

- Niveau de fragmentation

- Conformité normative

- Traçabilité

- Sécurité d’accès

- Maintenance La bonne solution est celle qui correspond à vos flux réels, pas celle affichant la fiche technique la plus impressionnante.

Comment garantir la conformité RGPD et normative ?

Trois points clés :

La Commission nationale de l’informatique et des libertes rappelle que la responsabilité de l’entreprise court jusqu’à la destruction effective. La traçabilité n’est donc pas une option.